Configurer l’authentification unique basée sur OIDC sous IIS sur un memoQ TMS - Partie 1 - pour l’administrateur système de l’entreprise

memoQ TMS a différents types d’authentification unique: Ce document concerne principalement l’OSS basé sur l’OIDC. Les expressions "authentification unique" et "SSO" font référence à la solution basée sur l’OIDC. Les expressions "Windows SSO" et "Windows AD SSO" font référence à la solution SSO basée sur Windows Active Directory de memoQ TMS. Les utilisateurs SSO Windows peuvent passer au SSO OIDC tout comme les utilisateurs réguliers memoQ TMS.

Ce dont vous avez besoin

Avant de commencer à configurer, rassemblez les informations ci-dessous. Vous aurez besoin de vous à différents points durant le processus.

-

Un fichiersettings.json pour votre fournisseur d’identité (IDP) (vous les trouverez dans le dossier %PROGRAMFILES %\Kilgray\MemoQ Server\Oidc\examples )

-

memoQweb installé sur la machine serveur memoQ TMS

-

La valeur du sujet du certificat que le Gestionnaire d’authentification utilisera. Il devrait s’agir d’un certificat commercial (et non d’un certificat auto-signé). Cela peut être celui que votre memoQ TMS utilise. Sur la machine serveur, ouvrez l’application Gérer les certificats d’ordinateur (ou exécutez la commande certlm.msc ). Trouvez le certificat dans le dossier Certificats - Ordinateur local/Personnel/Certificat. Double-cliquez dessus, cliquez sur l’onglet Détails et notez le nom d’hôte dans le champ Sujet (par exemple, *.mycompany.com).

-

La chaîne de connexion pour votre memoQ TMS base de données: Ouvrez le dossier %PROGRAMDATA%\memoQ Server, et ouvrez Configuration.xml dans un éditeur de texte. Copiez la valeur entre les

<SQLConnectionString>balises. -

Un nom pour l’IDP - ce sera le nom de l’IDP dans la memoQ TMS base de données, et une partie des informations sur l’origine du compte dans la fenêtre Gestion des utilisateurs de memoQ.

-

Un nom d’affichage - le texte sur le bouton Se connecter avec (IDP) sur la page de connexion.

Si vous rencontrez un problème lors de la configuration, contactez le support de memoQ.

Configuration et configuration

Dans cette configuration, le Gestionnaire d’authentification est une application Web fonctionnant dans son propre bassin d’application dans IIS. Il est installé avec memoQ TMS, mais pour le faire fonctionner, vous devez le configurer (après avoir enregistré votre memoQ TMS auprès d’un IDP).

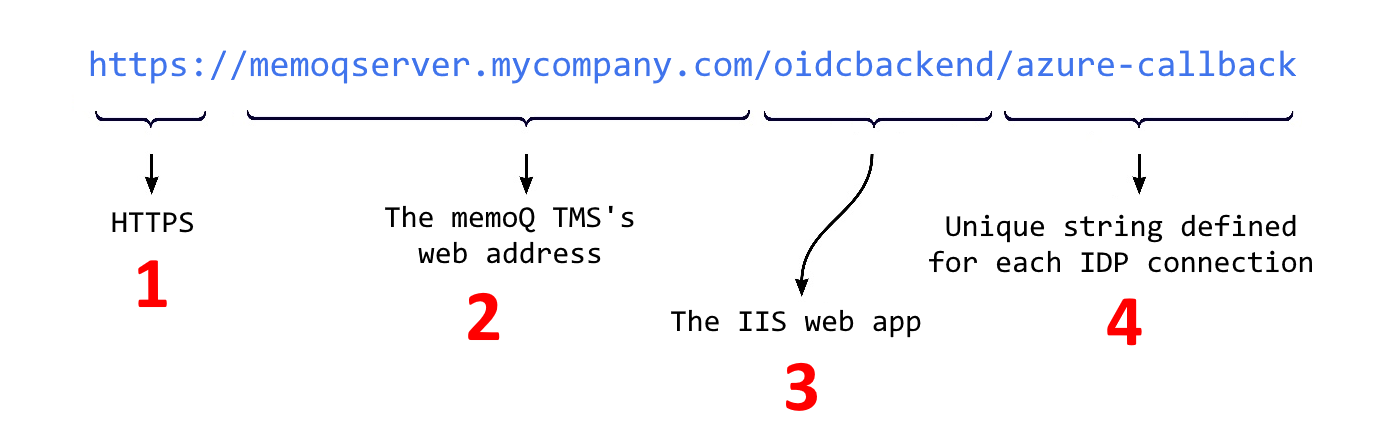

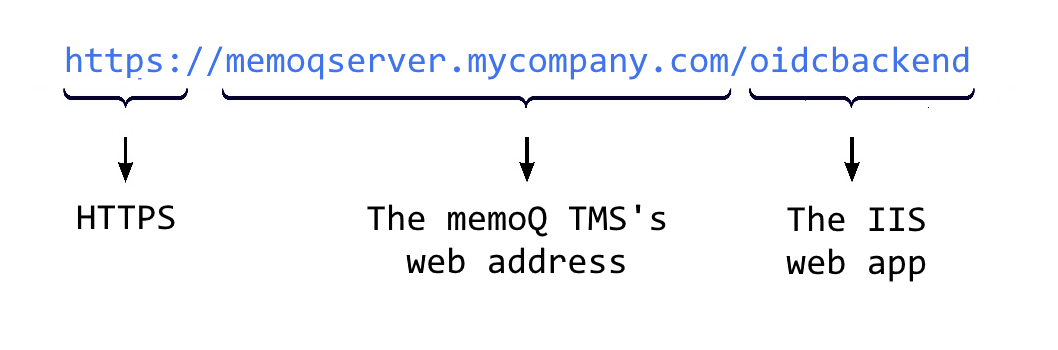

Lors de l’enregistrement de votre memoQ TMS en tant que client d’un service IDP, vous devez définir une URL de rappel. C’est ici que l’IDD peut atteindre le Gestionnaire d’authentification. L’URL de rappel ressemble à ceci :

Le Gestionnaire d’authentification est une application web sous IIS qui communique avec les IDP. Il n’a pas besoin d’un port dédié.

Vous pouvez choisir la dernière partie de l’URL de rappel (4) selon les besoins, mais:

- Il ne doit pas s’agir de « connexion », « connexion » ou « authentification ».

- Si vous vous inscrivez à plus d’un IDP, cette partie doit être unique pour chacun d’eux.

Lorsque vous enregistrez le memoQ TMS en tant que client auprès de l’IDP, le memoQ TMS reçoit un ID client et un ClientSecret. Vous aurez besoin de ces éléments pour configurer le Gestionnaire d’authentification.

- Vous n’avez pas besoin des options de Grant implicite (jetons d’accès ou jetons d’identité)

- Vous avez besoin d’un droit d’accès de type utilisateur.Read

- Vous devriez définir /logout comme l’URL de déconnexion par défaut.

Assurez-vous que votre pare-feu est configuré correctement: L’IDP pourrait nécessiter l’ouverture de certains ports sur le pare-feu de l’entreprise. Pour en savoir plus, consultez la documentation de votre IDP.

-

Sous C :\inetpub\wwwroot\, créez un dossier pour l’application Web. Dans cet article, nous faisons référence à ce dossier sous le nom de {oidcbackend }.

-

Copier tous les dossiers et fichiers de %PROGRAMFILES %\Kilgray\MemoQ Server\Oidc vers C :\inetpub\wwwroot\{oidcbackend}.

-

Dans le gestionnaire IIS , double-cliquez sur le memoQ TMS nom du serveur.

-

Dans l’arborescence, cliquez avec le bouton droit sur Pools d’applications, puis choisissez Ajouter un pool d’applications.

-

Dans la fenêtre Ajouter un bassin d ’applications :

-

Tapez un nom pour le groupe d’applications.

-

Dans le menu déroulant de la version CLR .NET , choisissez Aucun code géré.

-

Dans le menu déroulant Mode de pipeline, choisissez Intégré.

-

-

Sous Pools d’applications, double-cliquez sur Sites.

-

Cliquez avec le bouton droit sur le site Web par défaut, puis choisissez Ajouter une application.

-

Dans la fenêtre Ajouter une application:

-

Tapez un nom pour l’application.

-

Cliquez sur Sélectionner, puis choisissez le bassin d’application que vous avez créé.

-

À côté de Chemin physique, cliquez sur le bouton avec les trois points, puis parcourez le dossier C :\inetpub\wwwroot\{oidcbackend }.

-

Pour accorder les droits d’accès au dossier du site (%PROGRAMDATA %\MemoQ Server\Oidc Backend) et au dossier des journaux (%PROGRAMDATA %\MemoQ Server\Oidc Backend\LogFiles), exécutez ces commandes Powershell :

$path = "C :\inetpub\wwwroot\oidcbackend"

$poolName = "oidcpool"

$account = "IIS APPPOOL\ $poolName"

icacls $path /grant " ${account} :(OI)(CI)(RX,M)"Pour accorder un droit d’accès à la base de données memoQ TMS, exécutez ce script SQL dans SQL Server Management Studio (ou une autre interface SQL) :

CRÉER UNE CONNEXION [IIS APPPOOL\oidcpool] DEPUIS WINDOWS;

UTILISER [MemoQServer];

CRÉER UN UTILISATEUR [IIS APPPOOL\oidcpool] POUR LA CONNEXION [IIS APPPOOL\oidcpool];

MODIFIER LE RÔLE db_owner AJOUTER MEMBRE [IIS APPPOOL\oidcpool];Considérez si l’attribution d’un rôle moins privilégié est possible.

Pour vérifier si la connexion à la base de données fonctionne, exécutez ce script SQL :

EXÉCUTER EN TANT QU’UTILISATEUR = 'IIS APPPOOL\oidcpool';

SÉLECTIONNER * DE [dbo].[User];

REVENIR;Vous devriez voir une liste d’utilisateurs.

Définissez les paramètres de base dans le fichier %PROGRAMDATA %\MemoQ Server\Oidc Backend\appsettings.User.json.

Les détails de journalisation se trouvent dans un fichier séparé, C :\inetpub\wwwroot\{oidcbackend}\appsettings.json. Habituellement, vous n’avez pas besoin de les changer.

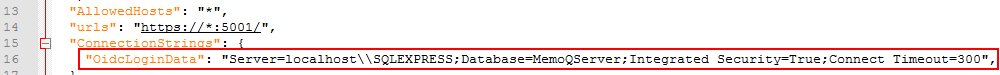

Communication avec la base de données

Le Gestionnaire d’authentification communique avec la memoQ TMS base de données. Entrez la memoQ TMS chaîne de connexion de la base de données comme valeur pour la clé ConnectionStrings.OidcLoginData:

Ne vous contentez pas de copier et coller: Dans le fichier JSON, vous devez échapper le caractère backslash - c’est-à-dire changer "\" en "\\".

Journalisation

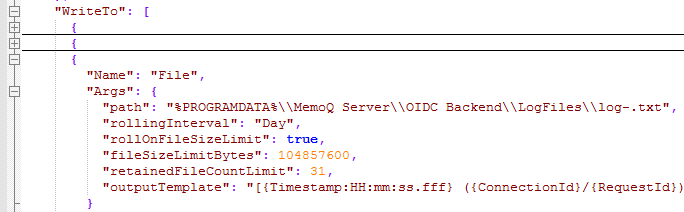

Le fichier C :\inetpub\wwwroot\{oidcbackend}\appsettings.json définit les détails de la journalisation.

Trouver la clé "Name": "File" sous Serilog.WriteTo. Les clés sous Args ici définissent les paramètres importants:

path: Par défaut, le journal est stocké dans le fichier %PROGRAMDATA%\memoQ Server\Oidc Backend\LogFiles\log-.txt.

rollingInterval, rollOnFileSizeLimit, fileSizeLimitBytes : Les journaux sont écrits dans des fichiers journaliers (ne changez pas cela), mais si la taille du fichier atteint la limite (100 Mo par défaut), un second fichier sera créé pour ce jour.

retainedFileCountLimit: Par défaut, les 31 derniers fichiers journaux sont conservés sur le serveur.

Par défaut, le niveau de journalisation est Information.Serilog.MinimumLevel.Default en Debug ou Verbose.

Les répertories verboses tout, même les noms et les secrets – utilisez-le seulement lorsque c’est vraiment nécessaire, et seulement s’il respecte les règles de protection des données de votre organisation.

Ces paramètres ne sont pas permanentes: Lorsque vous mettez à jour memoQ TMS, tout son dossier sous %PROGRAMFILES% est écrasé. Cela signifie que tous les paramètres dans appsettings.json reviendront à leurs valeurs par défaut. Vous recommandez de ne pas changer les - à moins que vous en ayez vraiment besoin.

Définir les paramètres pour votre IDP

À partir de mars 2026,

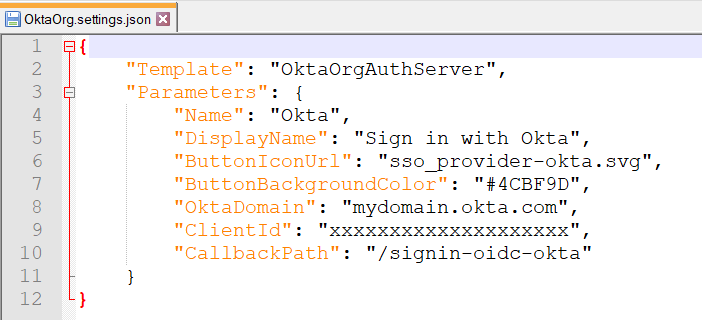

Choisissez le fichier de paramètres pour le type d’IDP de votre entreprise (AzureAD.settings.json,Google.settings.json,Microsoft.settings.json,OktaCustom.settings.json,OktaOrg.settings.json, ou OneLogin.settings.json), et placez-le dans le dossier C :\inetpub\wwwroot\{oidcbackend }. Ouvrez-le dans un éditeur de texte et ajoutez vos valeurs:

| Paramètre | Description |

|---|---|

|

Le fichier modèle que vous remplissez avec les valeurs des paramètres. NE PAS CHANGER ! |

|

|

|

Voir la description de chaque sous-clé ci-dessous. |

|

|

Le nom de l’IDP dans la memoQ TMS base de données, la valeur clé dans la table oidc.IDProviderSettings. Change selon le besoin. |

|

|

Le texte sur le bouton de l’IDP que vous verrez sur la page de connexion. Change selon le besoin. |

|

|

URL de l’icône de l’IDD qui apparaît sur la page de connexion. Il y a une icône par défaut URL, mais vous pouvez en définir une autre. |

|

|

Couleur pour le bouton de l’IDP qui apparaît sur la page de connexion. Il y a une couleur par défaut, mais vous pouvez en définir une autre. |

|

|

Couleur du texte pour le bouton de connexion qui apparaît sur la page de connexion. Il y a une couleur par défaut, mais vous pouvez en définir une autre. |

|

|

L’ID de client que l’IDP a généré pour votre memoQ TMS. Vous devez changer la valeur par défaut. |

|

|

Le secret du client ou la clé secrète que vous avez reçue lors de l’enregistrement de votre memoQ TMS à ce PID. Vous ne devriez pas enregistrer le secret du client dans ce fichier json non crypté - à moins que ce ne soit absolument nécessaire. Laissez cette valeur vide, et entrez le secret du client seulement lorsque vous configurez l’IDP avec l’outil de configuration. |

|

|

La dernière partie de l’URL de rappel que vous avez enregistrée auprès de l’IDD. Vous devez changer la valeur par défaut. |

|

|

L’étendue OIDC que le Gestionnaire d’authentification enverra à l’IDD. Par défaut, cela inclut toutes les valeurs d’étendue standard. Vous pouvez supprimer des valeurs au besoin, mais l’étendue doit contenir la valeur |

| Paramètre | Description |

|---|---|

|

|

Votre locataire Microsoft Azure. Vous devez changer la valeur par défaut. |

|

|

Votre locataire Microsoft AzureB2C ou OneLogin. Vous devez changer la valeur par défaut. |

|

|

Votre domaine Microsoft Azure B2C. Vous devez changer la valeur par défaut. |

|

|

Votre flux d’utilisateur Microsoft Azure B2C. Vous devez changer la valeur par défaut. |

|

|

Votre domaine Okta. Vous devez changer la valeur par défaut. |

|

|

L’ID du serveur d’autorisation de votre Okta. Vous devez changer la valeur par défaut. |

|

|

L’URL de base de votre organisation Okta (sans |

L’outil de configuration OIDC est une application de ligne de commande conçue pour:

- Enregistrer une connexion IDP

- Configurer les détails de connexion

Il se trouve dans le dossier %PROGRAMFILES%\Kilgray\MemoQ Server\Oidc. Ouvrez une invite de commandes ou une fenêtre PowerShell avec des droits d’administrateur dans ce dossier.

Ajoutez votre configuration IDP avec la commande AddIdProvider de l’outil de configuration.

MemoQ.Security.Oidc.Backend.ConfigTool.exe AddIdProvider -f [<absolute_or_relative_path>\]<your_settings_file>.jsonSi vous configurez une nouvelle icône pour l’IDP, ajoutez son chemin (sur votre ordinateur) avec le -i paramètre.

MemoQ.Security.Oidc.Backend.ConfigTool.exe AddIdProvider -f AzureAD.settings.json

MemoQ.Security.Oidc.Backend.ConfigTool.exe AddIdProvider -f C:\SSO-Ingredients\OktaOrg.settings.json -i C:\SSO-Ingredients\OktaIcon.pngDéfinissez le secret du client que vous avez reçu de l’IDD

Le secret client est un mot de passe, donc il n’est pas sécuritaire de l’enregistrer dans un fichier de configuration. Réglez-le manuellement avec l’outil de configuration.

MemoQ.Security.Oidc.Backend.ConfigTool.exe SetClientSecret -s <client_secret> -n Okta| Paramètre | Nom du paramètre | Requis ou non | Description |

|---|---|---|---|

|

|

|

required |

Utilisez la même valeur que « Nom » dans le fichier de paramètres. |

|

|

|

required |

La valeur secrète client que vous avez reçue lors de l’enregistrement du memoQ TMS dans le service IDP. |

Le secret client sera stocké sous forme hachée dans la base de données.

Définir l’URL de base pour le Gestionnaire d’authentification

Faites cela avec la commande SetBackendBaseUrl de l’outil de configuration. Option requise: -u pour l’URL.

MemoQ.Security.Oidc.Backend.ConfigTool.exe SetBackendBaseUrl -u https://localhost/oidcbackendL’URL de base est construite:

MemoQ.Security.Oidc.Backend.ConfigTool.exe SetBackendBaseUrl -u https://memoqserver.mycompany.com/oidcbackendDéfinir memoQweb URL de base

Cette information est importante car cela indique au Gestionnaire d’authentification depuis quelles URL il devrait accepter les appels à partir de memoQweb. Les tentatives de connexion provenant de cette URL seront traitées comme memoQweb identifiants.

Définissez la même URL que vous utilisez pour vous connecter à memoQweb. Il peut être trouvé sur l’Administrateur de serveur > Configuration et journalisation > onglet adresses Web.

Utilisez la commande SetMemoQWebBaseUrls de l’outil de configuration. Option requise: -u pour l’URL.

MemoQ.Security.Oidc.Backend.ConfigTool.exe SetMemoQWebBaseUrls -u <memoqweb_base_url>MemoQ.Security.Oidc.Backend.ConfigTool.exe SetMemoQWebBaseUrls -u https://memoqserver.mycompany.com/memoqwebRedémarrer les éléments du logiciel

À ce stade, vous devez redémarrer:

- le memoQ TMS service

- le pool d’applications IIS oidcbackend

L’OIDC fonctionne maintenant sous IIS sur votre memoQ TMS. Le serveur accepte:

- Identifiants SSO: Les utilisateurs choisissent un service IDP et se connectent avec les noms d’utilisateur et les mots de passe qu’ils ont à ce service IDP.

- Identifiants SSO hérités: Les utilisateurs se connectent avec les noms d’utilisateur et les mots de passe qu’ils ont dans le Windows Active Directory de l’entreprise. Du point de vue OIDC, ces utilisateurs se comportent comme des connexions locales, et ils peuvent être changés en SSO basé sur OIDC.

- Identifiants locaux: Les utilisateurs qui n’ont ni identifiants IDP ni comptes Windows AD peuvent toujours utiliser leurs noms d’utilisateur et mots de passe memoQ.

Vous pouvez maintenant dire à un utilisateur administrateur de memoQ de commencer à créer ou à mettre à jour des utilisateurs sur le memoQ TMS (voir la partie 2 de ce document).

Utiliser plusieurs personnes déplacées avec un memoQ TMS

Un memoQ TMS peut accepter l’authentification de l’utilisateur provenant de plusieurs systèmes IDP. Par exemple, deux départements d’une entreprise pourraient utiliser différents locataires Azure AD, ou les employés internes pourraient utiliser Okta, tandis que les fournisseurs externes (traducteurs indépendants) peuvent se connecter avec leurs comptes personnels Google ou Microsoft.

De plus, vous pouvez avoir les utilisateurs « traditionnels » qui peuvent se connecter avec des identifiants memoQ TMS.

Pas de systèmes IDP multiples par utilisateur: Un utilisateur de memoQ ne peut être connecté qu’à un seul système IDP - ou à aucun, s’il utilise la connexion « traditionnelle » de memoQ.

Compatibilité des versions

Le SSO basé sur OpenID Connect fonctionne uniquement dans les versions 9.5 et supérieures. Les versions antérieures de memoQ TMS ne peuvent pas reconnaître et gérer les utilisateurs d’origine OIDC.

Aucun retour en arrière vers des versions antérieures: Lors de l’installation de la SSO basée sur OIDC sur votre memoQ TMS, l’outil de configuration ajoute de nouvelles tables à la base de données memoQ TMS. Cela signifie que vous ne pouvez pas utiliser le dropback pour revenir à votre version précédente.

Plus d’informations

Voir la partie 2 de ce document (pour les administrateurs de memoQ) ici.

Voir les conseils de résolution de problèmes, les schémas d’authentification des utilisateurs généraux et quelques conseils pour les environnements de test ici.